这篇探讨一下学校在学生信息保密方面的疏漏,虽影响细微,但细节值得研究

概要

注意:以上的泄露场景局限于本校学生,外部无法获取,且泄露内容非敏感信息,因此危害有限,可能信息化部并不认为有影响,本文仅作技术探讨,请勿用于违法行为

细节

一、迎新网站的疏漏导致学生入学照片泄露

事情的起因是2023年入学前夕,学校开放了这个迎新系统,登录后可以看到基本的个人信息。简单看了一下鉴权信息,安全性方面无可指责,但是有一个细节方面,网站的头像是学生的准考证照片,这个照片的请求路径为

https://yx.scu.edu.cn/app/photos/{学号}.jpg?timestamp=时间戳&token={用户token}

看似有个token,但是尝试了一下把学号换成其他人的学号,发现可以正常请求成功,所以得出结论,网站后端并没有对用户的请求内容做判断和拦截,只判断了token之后即放行,权限放的过于宽松

所以只要有同学使用自动化脚本,即可轻易获取全年级同学的照片

二、学工一体化网站的疏漏导致学生的学号姓名泄露

大一的时候导员要求使用学工一体化平台录入信息,在点击站内邮箱的时候爆卡,抓取请求后发现是有一个请求获取了全校所有学生的姓名和学号,历史记载的所有数据,总计20多万条

不知道这个网站怎么设计的…

后面网站优化了一次,把加了请求参数,请求后只获得本班同学的姓名学号,但是,通过构造请求,还是可以获得全校学生的姓名学号

目前网站的站内信功能已经下线,终于彻底修复了

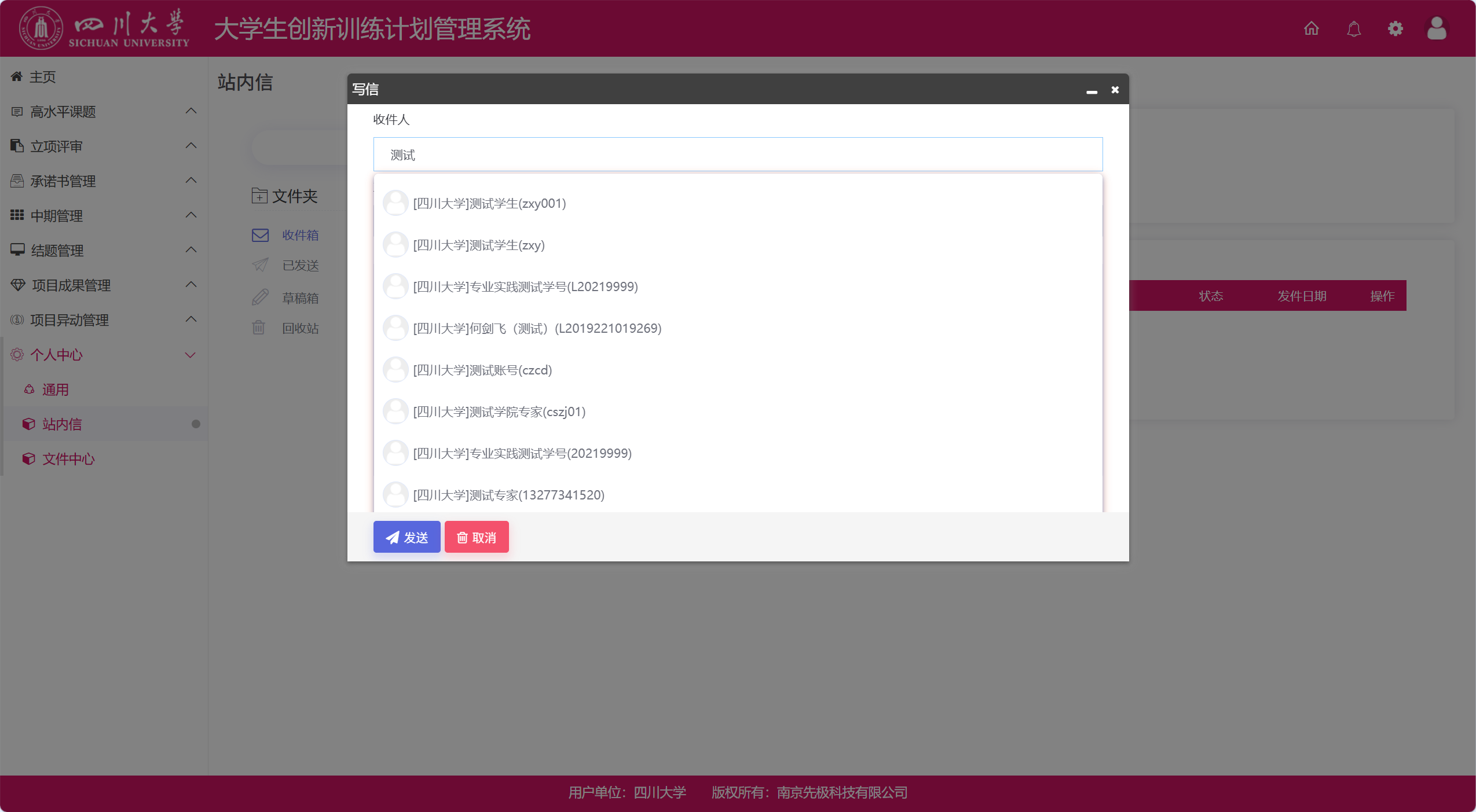

三、大创系统的站内信的疏漏导致学生的邮箱、姓名、学号泄露

这个现在还可以复现,可能他们认为学生的学号邮箱和姓名不重要吧

登录后点开这个站内信系统,可以通过学号和姓名搜索,通过自动化脚本可以把学生的学号,姓名和邮箱爬下来

关键的一点:很多学生的邮箱默认是QQ邮箱,所以相当于泄露了QQ号

目前这个系统已经把邮箱默认换成null了,怎么说呢…

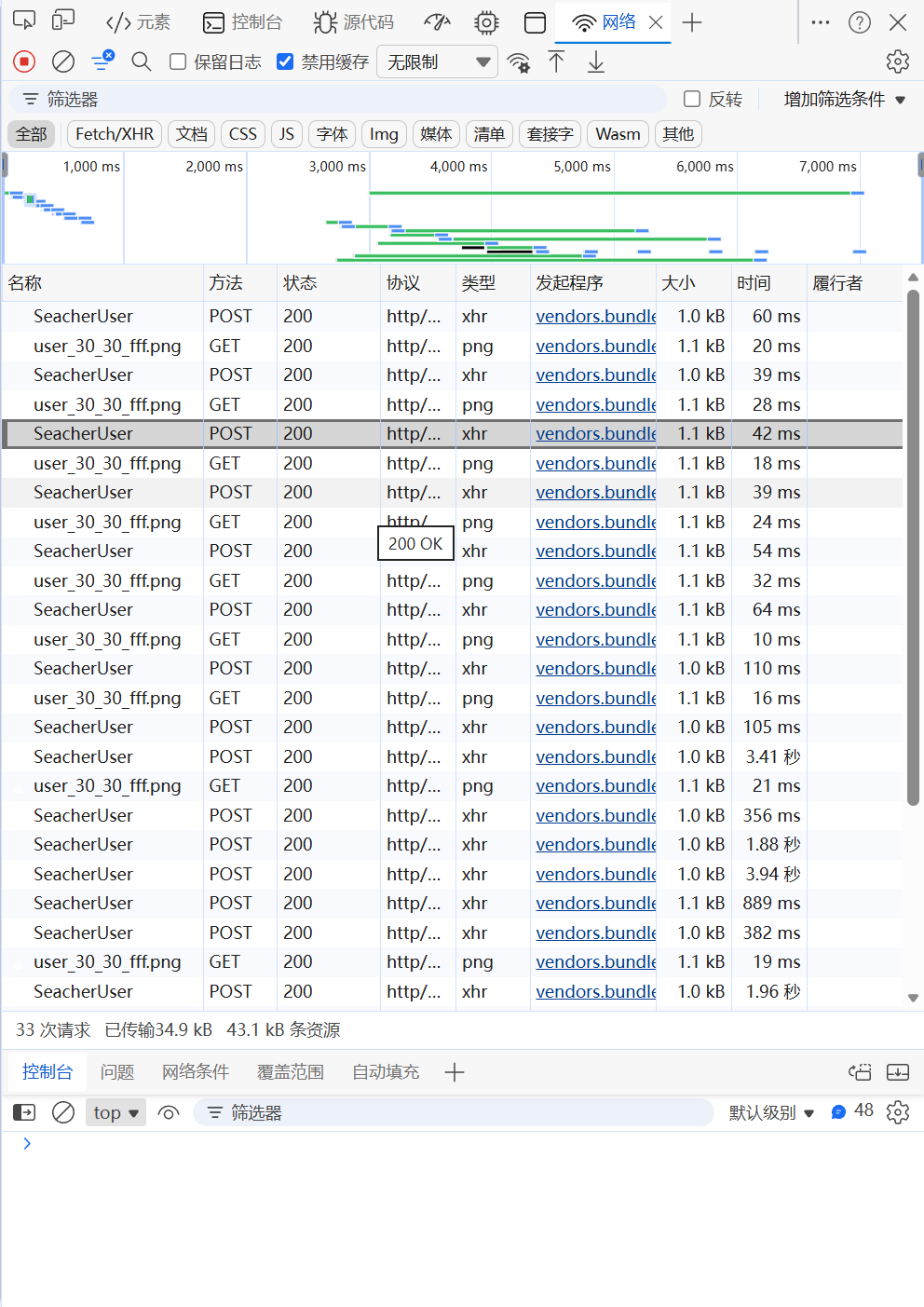

另外要吐槽的一个点,这个搜索框,每输入一个字符就会发一次请求搜索

这是一点没考虑性能优化啊,输一个学号就发了13次请求,人一多起来这网站得卡死,怪不得之前大创截止之前集市一堆发帖说大创系统崩了

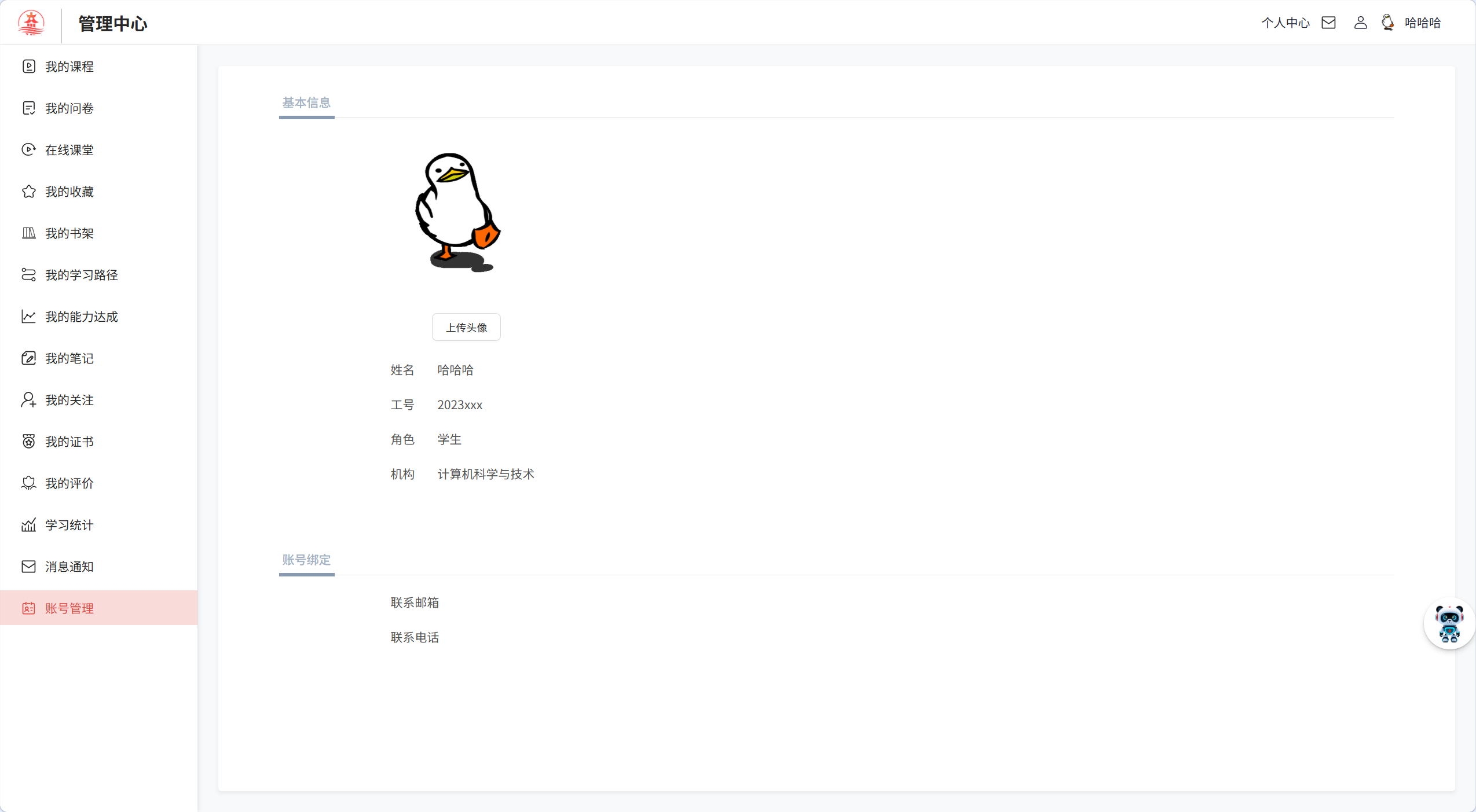

四、大川学堂的头像系统的疏漏导致学生照片泄露

这里原理和第一个是类似的,不再细说

但是我想补充的点是,这里是可以换头像的,另外换过头像之后原来的头像还是可以使用url访问到的

所以可以使用这个接口,稍加修改,做成一个图床,虽然限制了只能上传2M以内的照片

以上信息仅供学习研究,大部分都已经修复或者影响不大,请勿使用作为非法研究

Copyright: The-Brotherhood-of-SCU